Skydda företagets nätverk mot cyberattacker 2026

Cyberattacker mot små och medelstora företag i Stockholm har ökat dramatiskt under det senaste året. Varje dag utsätts företagsnätverk för försök till intrång, dataintrång och skadlig kod som kan lamslå verksamheten i veckor. För IT-chefer och företagsledare är frågan inte längre om en attack kommer, utan när. Den här guiden visar dig beprövade metoder och tekniker för att skydda ditt företags nätverk effektivt mot moderna cyberhot.

Innehållsförteckning

- Förberedelser för effektivt nätverksskydd mot cyberattacker

- Genomförande: viktiga tekniker och metoder för nätverksskydd

- Avancerade skyddsåtgärder: waf och kontinuerlig övervakning

- Verifiering och optimering av nätverkets säkerhet

- Så hjälper dax it dig att skydda ditt företags nätverk

- Hur skyddar företag sitt nätverk mot cyberattacker? – vanliga frågor

Viktiga punkter

| Point | Details |

|---|---|

| Grundläggande skydd | Multifaktorautentisering, brandväggar och regelbundna uppdateringar skyddar mot 98 % av attacker |

| Avancerad teknik | WAF med edge-skydd och beteendebaserad övervakning stoppar sofistikerade hot |

| Lokal expertis | MSP och SOC-tjänster ger kostnadseffektiv 24/7 övervakning för små och medelstora företag |

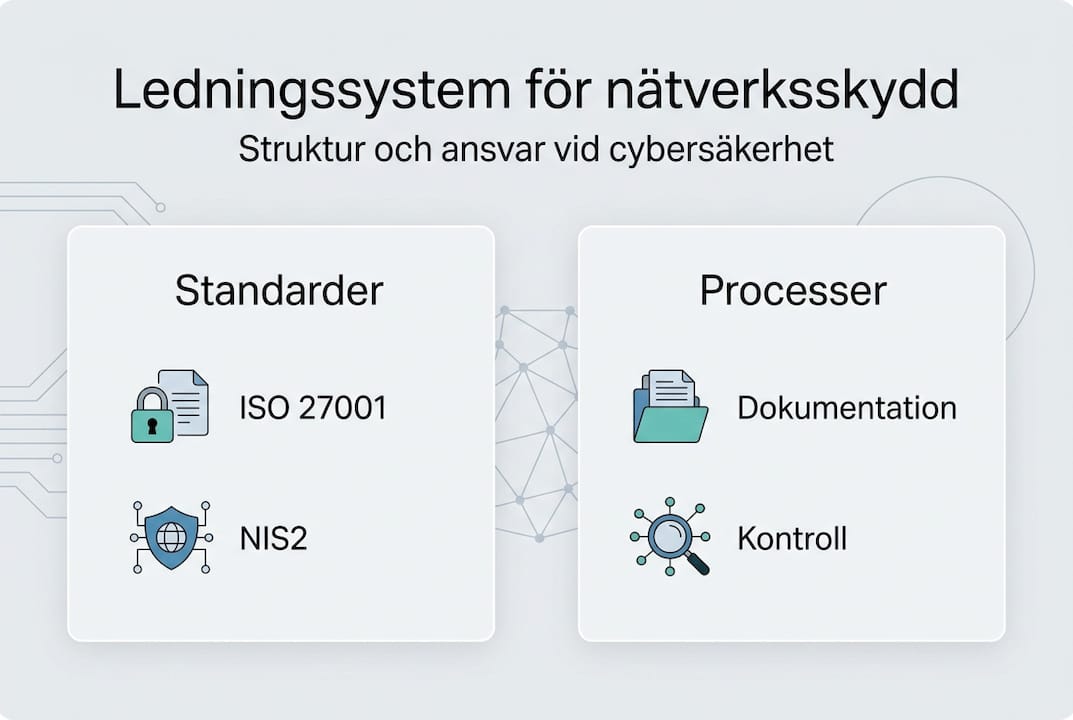

| Compliance | ISO 27001 och NIS2 skapar ramverk för säkerhetsarbete och ledningsansvar |

Förberedelser för effektivt nätverksskydd mot cyberattacker

Innan du implementerar skyddstekniker behöver du förstå var ditt företag står idag. Börja med att kartlägga alla enheter, system och applikationer som är kopplade till nätverket. Identifiera vilka data som är mest kritiska och var de lagras. En grundlig inventering visar snabbt var sårbarheterna finns.

Att bedöma nuvarande säkerhetsnivå kräver både teknisk kompetens och objektiv analys. Många små och medelstora företag saknar resurser för att bygga egna säkerhetsteam. Här blir valet av rätt partner avgörande. Att prioritera kostnadseffektiva MSP och SOC-tjänster lokalt ger dig tillgång till expertis och kontinuerlig övervakning utan att anställa internt team.

Grundläggande tekniska verktyg som måste finnas på plats inkluderar:

- Uppdaterad inventering av all hårdvara och mjukvara

- Dokumentation av nätverksarkitektur och dataflöden

- Backup-rutiner med regelbunden testning av återställning

- Systemloggning och centraliserad händelsehantering

- Åtkomststyrning med tydliga behörighetsnivåer

Ledningssystem som ISO 27001 och NIS2 skapar struktur för säkerhetsarbetet. De definierar ansvar, processer och krav på dokumentation. För många företag kan detta kännas överväldigande, men ramverken ger faktiskt en tydlig färdplan. Du behöver inte certifiera dig omedelbart, men att följa grundprinciperna höjer säkerhetsnivån markant.

Personalen är din första försvarslinje. Utbilda medarbetarna om vanliga attackmetoder som nätfiske, social engineering och lösenordsstölder. Regelbundna träningar och simulerade attacker håller säkerhetsmedvetandet högt. En välinformerad personal upptäcker misstänkta aktiviteter snabbare och rapporterar dem innan skada sker.

Proffstips: Skapa en enkel checklista för kvartalsvis säkerhetsgranskning. Inkludera kontroll av användarrättigheter, verifiering av backup, genomgång av loggfiler och uppdatering av säkerhetspolicys. Regelbunden granskning förhindrar att små problem växer till stora sårbarheter.

Efter att ha lagt grunden med inventering, dokumentation och utbildning kan du nu fokusera på att välja och implementera rätt säkerhet för nätverk med konkreta tekniska lösningar.

Genomförande: viktiga tekniker och metoder för nätverksskydd

Multifaktorautentisering är den enskilt viktigaste åtgärden du kan implementera. Starta med system som hanterar känslig data eller har administratörsrättigheter. Utöka sedan till alla användarkonton systematiskt. MFA stoppar de flesta automatiserade inloggningsförsök och skyddar även om lösenord läcker ut.

Implementeringen sker stegvis:

- Välj en MFA-lösning som stödjer dina befintliga system och applikationer

- Aktivera MFA först för IT-personal och administratörer

- Utbilda användarna om hur MFA fungerar och varför det krävs

- Rulla ut MFA till alla användare enligt en tidsplan

- Etablera rutiner för återställning när användare tappar enheter

Brandväggar utgör barriären mellan ditt interna nätverk och internet. Next-generation brandväggar (NGFW) går längre än traditionella lösningar genom att inspektera trafik på applikationsnivå. De identifierar och blockerar skadlig kod, oautoriserade applikationer och misstänkta beteendemönster. Forskning visar att multifaktorautentisering, brandväggar och uppdateringar tillsammans skyddar mot 98 procent av attacker.

Valet av brandvägg beror på företagets storlek och behov. Små företag kan klara sig med molnbaserade lösningar medan större organisationer behöver dedikerad hårdvara. Oavsett lösning måste brandväggen konfigureras korrekt och uppdateras regelbundet. Många intrång sker genom felkonfigurerade regler eller föråldrad firmware.

Endpoint-säkerhet skyddar varje enskild enhet i nätverket. Laptops, servrar, mobiler och surfplattor är alla potentiella ingångspunkter för attacker. Modern anti-malware använder beteendeanalys för att upptäcka okända hot, inte bara kända virus. Kombinera detta med automatiserad patchhantering som håller operativsystem och applikationer uppdaterade.

Regelbunden säkerhetskopiering räddar företaget när allt annat misslyckas. Följ 3-2-1 regeln: tre kopior av data, på två olika medier, varav en offsite. Testa återställning varje månad för att verifiera att backupen faktiskt fungerar. Ransomware-attacker förlitar sig på att företag saknar fungerande backup.

| Skyddsteknik | Effektivitet mot hot | Implementeringstid | Kostnadsnivå |

|---|---|---|---|

| Multifaktorautentisering | 99% mot lösenordsattacker | 1-2 veckor | Låg |

| Next-gen brandvägg | 95% mot nätverksattacker | 2-4 veckor | Medel |

| Endpoint-skydd | 90% mot malware | 1 vecka | Låg-Medel |

| Automatiserad patchning | 85% mot kända sårbarheter | Kontinuerlig | Låg |

Välj rätt brandväggslösningar baserat på din nätverksarkitektur. För distribuerade kontor med fjärrarbetare blir VPN-support Stockholm avgörande för säker kommunikation. Kombinera dessa tekniker för att skapa flera försvarslager.

Proffstips: Automatisera patchning för alla system utom affärskritiska produktionsmiljöer. För dessa, testa uppdateringar i en separat miljö först. Underhållsbrist är den vanligaste orsaken till lyckade attacker, så automatisering tar bort den mänskliga faktorn.

Mer information om cybersäkerhet mot attacker hjälper dig förstå helhetsbilden.

Avancerade skyddsåtgärder: WAF och kontinuerlig övervakning

Web Application Firewall skyddar webbapplikationer mot attacker som SQL-injektion, cross-site scripting och DDoS. Till skillnad från nätverksbrandväggar arbetar WAF på applikationsnivå och förstår HTTP-trafik. Detta gör dem oumbärliga för företag som driver webbtjänster eller använder molnapplikationer.

Edge-skydd placerar WAF så nära attackkällan som möjligt, ofta i molnet före din egen infrastruktur. Detta stoppar skadlig trafik innan den når dina servrar. Padding evasion-attacker försöker kringgå säkerhetsregler genom att manipulera datapaket. Studier visar att WAF med prevention-first strategi upptäcker 99,5 procent av sådana attacker.

Beteendebaserad övervakning analyserar normal trafik och användarmönster för att identifiera avvikelser. När ett användarkonto plötsligt börjar ladda ner stora datamängder mitt i natten flaggas detta som misstänkt. AI-driven detektion lär sig kontinuerligt och anpassar sig till nya hotmönster utan manuell konfiguration.

| Lösningstyp | Detektionsmetod | Falsklarm | Responstid |

|---|---|---|---|

| Prevention-first WAF | Signatur + beteende | Mycket låg | Omedelbar |

| Standard WAF | Signaturbaserad | Medel | 1-5 sekunder |

| Traditionell brandvägg | Regelbaserad | Hög | Varierar |

Att anlita MSP eller SOC för övervakning ger dig tillgång till säkerhetsexperter dygnet runt. De analyserar loggar, identifierar hot och agerar på incidenter medan du sover. För små och medelstora företag är detta mer kostnadseffektivt än att bygga egen kapacitet. Snabb incidentrespons begränsar skadan när attacker väl sker.

Vanliga konfigurationsfel att undvika:

- Att köra WAF i endast loggningsläge utan att blockera trafik

- Otillräcklig tuning som genererar för många falsklarm

- Att inte uppdatera regelbaser för nya attackmönster

- Bristande integration med övriga säkerhetssystem

- Saknad eskalering och incidenthanteringsprocess

Kombinera WAF med robust IT-support Stockholm för snabb hjälp vid problem. En heltäckande strategi för IT-säkerhet Stockholm inkluderar både förebyggande åtgärder och aktiv övervakning.

Läs mer om WAF säkerhetstest 2026 för att förstå skillnaderna mellan olika lösningar.

Verifiering och optimering av nätverkets säkerhet

Penetrationstest simulerar verkliga attacker för att identifiera sårbarheter innan angripare hittar dem. Anlita externa experter som tänker som hackare och försöker bryta sig in i dina system. De testar allt från nätverksinfrastruktur till webbapplikationer och social engineering mot personal. Genomför penetrationstest minst årligen, eller efter större förändringar i IT-miljön.

Säkerhetsrevisioner verifierar att policys följs och att tekniska kontroller fungerar som avsett. Granska användarrättigheter, kontrollera loggfiler, verifiera backup-rutiner och testa incidenthanteringsplaner. Dokumentera alla fynd och skapa handlingsplaner för att åtgärda brister. Regelbunden revision håller säkerhetsarbetet levande och förhindrar att rutiner glöms bort.

ISO 27001 och NIS2 påverkar hur företag organiserar sitt säkerhetsarbete. Ramverken kräver att ledningen tar aktivt ansvar för informationssäkerhet. Detta innebär regelbundna riskbedömningar, dokumenterade processer och kontinuerlig förbättring. ISO 27001 och NIS2 skapar struktur för ledningsansvar och systematiskt säkerhetsarbete.

Verifieringssteg efter implementering:

- Testa alla säkerhetskontroller för att bekräfta att de fungerar

- Genomför simulerade attacker mot kritiska system

- Verifiera att loggning och övervakning fångar säkerhetshändelser

- Kontrollera att backup kan återställas inom acceptabel tid

- Utbilda personal och testa deras förmåga att identifiera hot

- Dokumentera alla konfigurationer och rutiner

- Etablera process för kontinuerlig förbättring

Optimering är en pågående process. Analysera säkerhetsloggar för att identifiera mönster och trender. Justera brandväggsregler baserat på faktisk trafik. Uppdatera policys när verksamheten förändras. Tekniken utvecklas snabbt och nya hot dyker upp kontinuerligt, så säkerhetsarbetet är aldrig färdigt.

Proffstips: Skapa en incidenthanteringsplan innan något händer. Dokumentera vem som ska kontaktas, vilka åtgärder som ska vidtas och hur kommunikation ska ske. Testa planen genom simulerade incidenter. När en verklig attack sker finns ingen tid att fundera, då måste alla veta exakt vad de ska göra.

Regelbundna penetrationstest för företagsnätverk avslöjar dolda sårbarheter. Komplettera med systematisk felsökning av nätverksproblem för att upprätthålla optimal prestanda och säkerhet.

Så hjälper DAX IT dig att skydda ditt företags nätverk

Att implementera och underhålla alla dessa säkerhetslösningar kräver expertis och tid som många små och medelstora företag saknar. DAX IT erbjuder skräddarsydda säkerhetslösningar anpassade för företag i Stockholm. Vi förstår de unika utmaningar som lokala företag möter och levererar kostnadseffektiva lösningar utan onödiga avtal.

Våra lokala experter ger dig tillgång till avancerad IT-säkerhet Stockholm utan att bygga internt team. Vi erbjuder kontinuerlig övervakning, snabb incidenthantering och proaktivt underhåll. Från grundläggande IT-support Stockholm till komplett säkerhet för nätverk Stockholm får du allt från en partner.

Kontakta oss idag:

Hur skyddar företag sitt nätverk mot cyberattacker? – vanliga frågor

Vad är multifaktorautentisering och varför är det viktigt?

Multifaktorautentisering kräver minst två olika typer av verifiering innan åtkomst beviljas, vanligtvis lösenord plus kod från mobil. Detta skyddar även om lösenord stjäls, eftersom angripare saknar den andra faktorn. MFA stoppar över 99 procent av automatiserade inloggningsförsök.

Hur väljer man rätt brandvägg för sitt företag?

Valet beror på nätverkets storlek, antal användare och vilka tjänster som ska skyddas. Små företag med enkel infrastruktur kan använda molnbaserade lösningar, medan större organisationer behöver next-generation brandväggar med djupgående paketinspektion. Konsultera IT-säkerhetsexperter för att matcha lösning mot faktiska behov.

Vad innebär en managed service provider och hur hjälper de med säkerhet?

En MSP hanterar och övervakar dina IT-system kontinuerligt, inklusive säkerhetslösningar. De upptäcker hot dygnet runt, installerar uppdateringar och hanterar incidenter snabbare än intern personal kan. För små och medelstora företag ger MSP tillgång till expertis och verktyg som annars vore för dyra.

Hur ofta bör man genomföra penetrationstest?

Genomför penetrationstest minst en gång per år för att identifiera nya sårbarheter. Efter större förändringar i IT-miljön, som ny infrastruktur eller applikationer, bör ytterligare test utföras. Kritiska system kan kräva kvartalsvis testning.

Vilka är de vanligaste misstagen företag gör när de skyddar sitt nätverk?

De vanligaste misstagen inkluderar att inte uppdatera system regelbundet, använda svaga lösenord utan MFA, sakna backup-rutiner och försumma personalutbildning. Många företag implementerar säkerhetslösningar men glömmer att underhålla och optimera dem. Bristande dokumentation och avsaknad av incidenthanteringsplaner förvärrar problemen när attacker sker.